위협 트렌드

2024.10.29

‘hack.lu 2024’ 컨퍼런스가 10월 22일부터 나흘간 룩셈부르크에서 개최됐습니다. 올해 18회를 맞이한 ‘hack.lu’ 컨퍼런스는 매년 전 세계 사이버 보안 전문가들이 모여 최신 동향과 보안 기술을 공유하는 행사입니다. 발표나 전시 위주의 다른 유럽 Major 행사와 달리 최신 해킹 기술을 전파하기 위한 다양한 정보보안 교육까지 선보이는 컨퍼런스죠. 그 명성에 맞게 전문가 강연, 실습 워크숍, 모의해킹 대회(CTF,Capture The flag)등 다채로운 프로그램이 진행됐는데요. 이번 ‘hack.lu 2024’에 SK쉴더스의 화이트해커그룹 EQST가 참여했습니다.

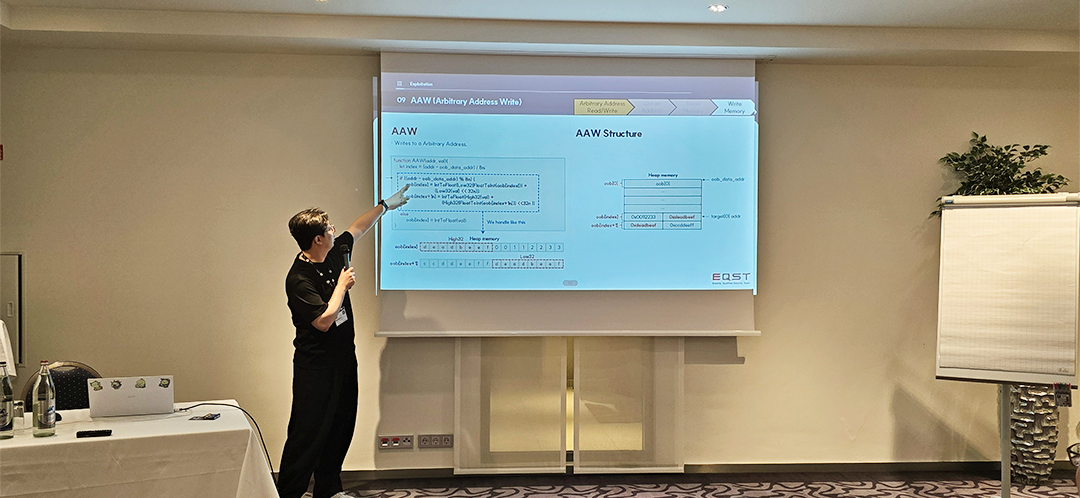

SK쉴더스의 화이트해커그룹 EQST가 발표한 주제는 ‘Chrome V8 익스플로잇 교육’ 입니다. 크롬 등 다양한 어플리케이션에서 사용되고 있는 V8 엔진은 취약점 발생 시, 심각한 보안 위협이 발생할 수 있어 각별한 주의가 필요한데요. 다수의 크롬 취약점 공격이 원격 코드 실행(RCE, Remote Code Execution)*에 악용되고 있고, 그중 대부분이 V8에서 발생한 버그로부터 시작되고 있죠. 이러한 V8 엔진을 분석하고, 익스플로잇 기술을 이해하기 위해서는 상위 레벨의 해킹 지식이 필요하지만, 국내외 관련 교육이 드물고, 최신 자료가 적어 학습이 어려운 실정입니다. 게다가 V8은 매주 패치가 진행되고 특히 올해는 업데이트가 많이 되었습니다. 이러한 상황에서 SK쉴더스가 사이버 보안을 위해 축적한 노하우와 연구 결과를 활용해 V8에 대한 최신 기술을 공유했습니다. 이번 세미나에서는 24년 업데이트 된 부분까지 포함해 △V8 구조 및 동작 방식 △V8 디버깅* 방법 △V8 익스플로잇* 수행 등의 이론 설명을 진행했는데요. 이에 더해 청중들이 직접 V8 취약점을 찾고 분석해볼 수 있는 실습 시간을 제공해 편안한 연습 환경에서 더욱 흥미롭고 가치 있는 교육을 즐길 수 있도록 하였습니다.

*원격 코드 실행(RCE): 공격자가 대상 시스템이나 애플리케이션에 대한 직접적인 접근 없이 원격으로 임의의 코드(악성 코드 등)를 실행할 수 있는 상황을 뜻함.

* 디버깅:소프트웨어 개발 과정에서 발생하는 오류를 찾아내고 수정하는 과정

* 익스플로잇: PC나 서버의 보안 취약점을 이용한 공격 방법

SK쉴더스 EQST가 준비한 ‘Chrome V8 익스플로잇 교육’은 총 3개 섹션으로 진행됐습니다. 그중 첫 번째 섹션에서는 V8에 대한 취약점 분석 및 익스플로잇을 수행하기 위해 필요한 기초 이론을 다뤘죠.

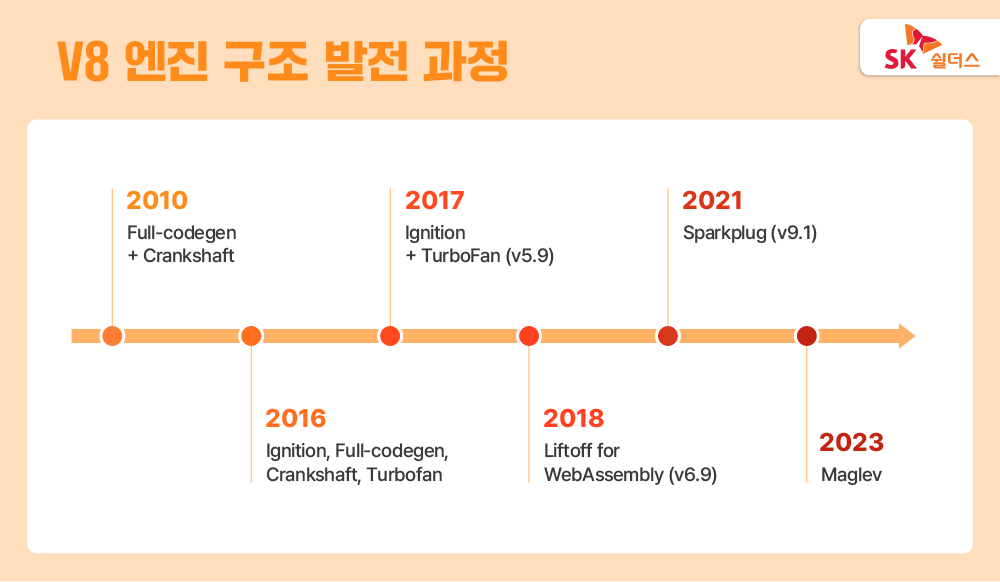

V8은 C++로 개발된 Google의 JavaScript 및 WebAssembly를 실행하는 고성능 오픈소스 엔진으로, Chrome 브라우저와 Node.js 같은 서버측 자바스크립트 환경에서 코드를 실행하는 핵심 엔진입니다. V8의 가장 큰 강점 중 하나는 속도인데, 바로 JIT 컴파일러를 활용하고 있기 때문입니다. 인터프리터를 사용하는 대신 JIT(Just In Time) 컴파일러를 구현함으로써 코드 실행 시에 자바 스크립트 코드를 머신 코드로 컴파일하죠. 이로써 코드 실행 시점에 실시간으로 최적화를 수행해 실행 속도를 높이는데 핵심 역할을 하는 것입니다. 이러한 V8은 복잡한 구조로 구성되어있기 때문에 JIT 컴파일, 메모리 할당 최적화 과정 등에서 발생할 수 있는 논리적 오류가 자주 발견되는 편입니다. 원격 코드 실행(RCE)을 통해 악성코드를 실행하거나, 브라우저 샌드박스 탈출을 통한 시스템 권한 상승과 같은 심각도가 높은 취약점들이 다수의 V8 사용자 및 시스템 공격할 경우 상당한 영향력을 끼치기 때문에 매우 위험합니다. 따라서, V8 exploit을 많이 시도하는 것이죠. 이러한 V8은 ‘10년 [Full-codegen + Crankshaft], ‘16년[Ignition, Full-codegen, Crankshaft, Turbofan], ‘17년 [Ignition+ TurboFan (v5.9)], ‘18년 [Liftoff for WebAssembly(v6.9)], ‘21년 [Sparkplug (v9.1)], ‘23년 [Maglev] 순으로 발전되어 왔습니다.

그렇다면, V8 엔진의 디버깅 방법은 어떻게 될까요? Tool – Memory & Object – WSAM 에 대한 이해와 준비가 필요합니다.

우선, Tool에 대해 알아보겠습니다. V8 엔진 디버깅의 핵심은 D8입니다. D8은 디벨롭퍼 쉘로, 웹 브라우저를 실행하지 않고도 V8 엔진 동작을 확인하고, 디버깅 할 수 있습니다. D8은 ‘--allow-natives-syntax’, ‘--trace-turbo’, ‘--print-maglev-code& --trace-maglev-graph-building’, ‘--expose-gc’등의 디버깅 옵션을 제공합니다. 이 옵션들은 함수 최적화, 컴파일 과정 추적, 메모리 주소 이동 등의 분석에 용이하죠. Pwndbg 플러그인을 설치하고, GDB에서 V8 서포트 명령을 사용할 수 있도록 설정해주면 디버깅 준비가 완료됩니다.

이후, V8 엔진을 분석하고, 익스플로잇을 진행하기 위해서는 Memory구조와 Object에 대해 잘 아는 것이 중요합니다. Memory구조는 크게 stack과 heap으로 나뉘는데요. stack에는 smi와 포인터를 저장하며, 빠른 접근이 가능합니다. 반면, heap은 동적 데이터(문자열, 객체 등)를 저장하며 garbage collection을 통해 메모리를 관리하죠. 이를 통해 메모리 사용의 효율성을 높이고, 프로그램 실행 시 필요한 데이터를 빠르게 접근할 수 있습니다. V8의 객체는 map, properties, elements로 구성되어 있습니다. map은 객체의 구조 정보를 저장하며, properties는 비정수 인덱스의 값을 저장하고, elements는 정수 인덱스의 값을 저장합니다. 특히, 같은 properties를 가진 객체는 map을 공유함으로써 메모리 관리의 효율성을 높입니다.

Wasm은 WebAssembly의 약자로, 복잡한 연산이 필요한 곳(웹 기반Photoshop 등)에서 바이너리 명령 형식을 이용해 효율적이고 빠르게 작동합니다. 또한, 자바 스크립트와 함께 사용할 수 있기 때문에 Chrome을 포함한 많은 최신 웹 브라우저에서 Wasm 형식의 코드실행을 진행하고 있죠. 이러한 Wasm은 V8에서 사용할 때 rwx(Read, Write, Execute) 공간 할당하기 때문에 Wasm을 이용해 익스플로잇을 진행하고 쉘코드를 실행하는 것이 필요합니다.

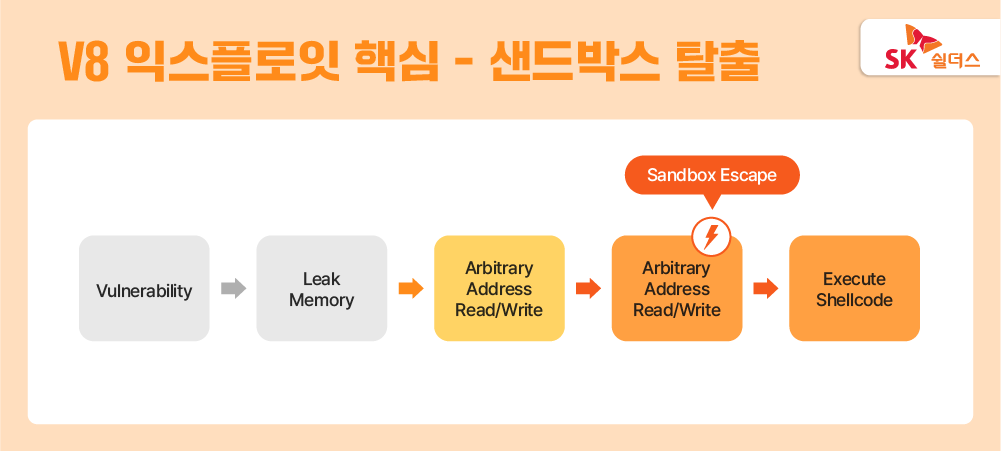

V8 익스플로잇은 샌드박스 내에서 실행 가능 영역의 Code Entry Pointer를 활용하여 메모리를 변조하고 임의 코드를 실행하는 방식이었습니다. 그러나 Google은 이러한 취약점을 개선하기 위해 샌드박스 내에 존재하는 Code Entry Pointer를 제거하고, index 기반의 pointer table을 참조하도록 변경했습니다. 하지만, 여전히 샌드박스 내에 WASM instance가 생성한 실행 가능 영역의 포인터가 존재했고, 이를 이용한 우회 방식이 등장하였습니다.

Google은 이 과정을 방지하기 위해 샌드박스 내부에 존재하던 Wasm instance의 실행 가능 영역의 pointer를 제거하고, TrustedPointerTable을 통해 index 기반으로 참조하도록 패치했습니다. 하지만, 여전히 샌드박스 내부에 pointer table을 참조하기 위한 pointer가 존재할 가능성을 남겨두고 있어, 익스플로잇의 주요 목표는 이 pointer를 찾아내는 것인데요. Google은 현재도 이러한 샌드박스 구조를 지속적으로 개선하여 보안성을 강화하고 있죠. V8 익스플로잇의 복잡한 구조는 해커와 보안 연구자 간의 치열한 두뇌 싸움을 반영하며, 이러한 과정 속에서 기술적인 발전이 이루어지고 있습니다.

이외에도 2024년에 패치된 샌드박스 탈출기법을 소개하였고, 이를 테스트 할 수 있는 Web기반의 실습환경을 제공했습니다. 해당 환경은 별도의 환경 구성 없이 Web에 접속만 가능하면 1~2초만에 실습환경 사용이 가능하여, 행사장에서 큰 호응을 얻었습니다.

EQST에서는 V8과 같은 기존 해킹 연구분야 외에도 AI LLM 해킹가이드와 같은 최신 IT분야의 연구 성과물도 연내 외부로 배포할 예정입니다.

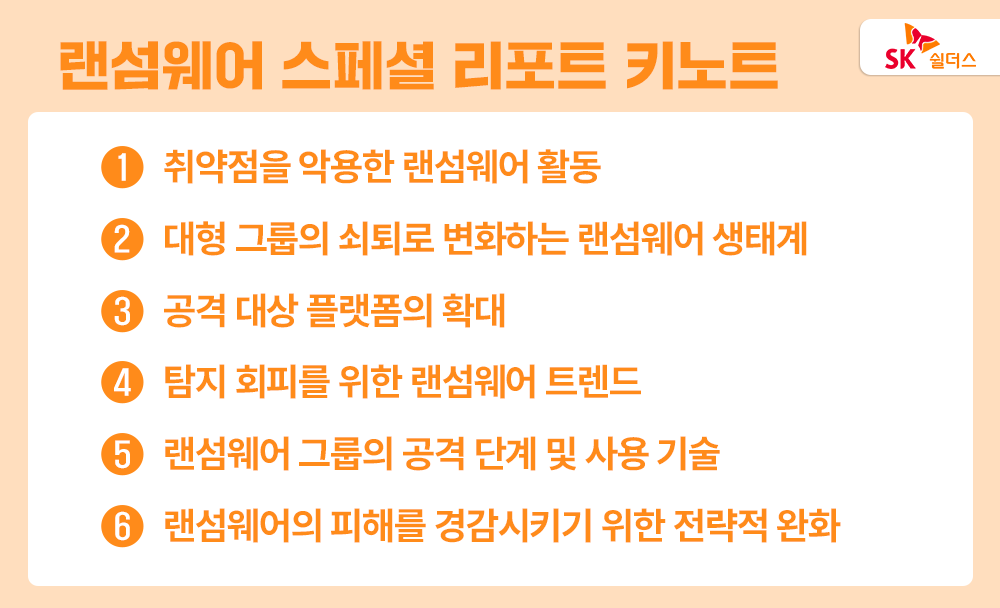

최신 랜섬웨어 공격에 사용되는 기법, 도구, 자산 등 다양한 공격 전략을 담은 'Ransomware Arsenal'보고서를 발행했습니다. 1부에서는 주요 랜섬웨어의 트렌드 및 종류를 살펴보겠습니다.

1️⃣ 취약점을 악용한 랜섬웨어 활동

2️⃣ 대형 그룹의 쇠퇴로 변화하는 랜섬웨어 생태계

3️⃣ 공격 대상 플랫폼의 확대

4️⃣ 탐지 회피를 위한 랜섬웨어 트렌드

5️⃣ 랜섬웨어 그룹의 공격 단계 및사용 기술

6️⃣ 랜섬웨어의 피해를 경감시키기 위한 전략적 완화

랜섬웨어 그룹들의 평균 지속 시간은 약 295일로 확인되며, 이는 지속 시간이 길수록 더 많은 피해자를 발생시킬 수 있음을 보여줍니다. 오랜 활동 기간에 비해 적은 수의 피해자를 게시한 그룹으로는 Lorenz, RagnarLocker,ArvinClub, 0mega 등이 있으며, 이들은 서비스형 랜섬웨어를 제공하지 않고 단일그룹으로 활동한 영향으로 보입니다. 반면, Cuba, Donut,Daixin, MedusaLocker 등 일부 그룹들은 중요 인프라에 집중 공격하면서도 피해자 수는 비교적 적었습니다.

대부분의 랜섬웨어 그룹들은 오랜 기간 활동하면서 다수의 피해자를 게시하고 있으며, 리브랜딩을 통해 지속성을 유지하려는 경향을 보입니다. 리브랜딩은 버전 업데이트 등의 이유 외에도 수사 기관의 압박을 피하기 위한 목적으로 주로 진행됩니다. 이번에는 랜섬웨어 그룹들의 활동 양상은 어떠했으며, 그 배경은 무엇인지 자세히 알아보겠습니다.

1️⃣ 대부분의 신생 랜섬웨어 그룹이 활동 기간이 짧은 이유

랜섬웨어가 사이버 범죄에서 금전적인 이득을 취하기 쉬운 형태로 발전하고 있어, 신생 랜섬웨어 그룹이 계속해서 발견되고 있는데요. 이들은 대형 그룹을 모방하거나 유출된 빌더 혹은 공개된 소스 코드를 사용하거나, 랜섬웨어 인프라 구매 등으로 랜섬웨어 공격을 수행합니다. 이러한 그룹들은 모방, 미흡한 기술력, 운영 중 실수로 인해 쉽게 체포되거나 수사기관의 압박을 견디지 못하고 소멸합니다.

2️⃣ 대형 랜섬웨어 그룹들이 오래 활동할 수 있는 이유

장기간 활동으로 많은 피해자를 게시한 랜섬웨어 그룹들은 대부분 세분화되고 조직적인 모습을 보입니다. 활동 기간이 길어지고 다수의 피해자를 게시할수록 수사 기관의 압박을 피하기 어려운데, 이때 대형 그룹들은 리브랜딩을 통해 수사망에서 벗어나려 합니다. Royal 그룹은 259일 동안 데이터를 게시했지만, 리브랜딩된 BlackSuit 그룹과 연계해 760일 이상 지속되며 현재까지 활동하고 있고, Vice Society 그룹은 758일 동안 피해자를 게시한 뒤 사라졌지만 이후 Rhysida로 리브랜딩 후 현재까지 활동하고 있습니다.

3️⃣ 랜섬웨어 그룹이 활동을 중단하는 이유

각 국가와 기관의 국제적 협력으로 랜섬웨어 그룹을 압박하고 있기 때문입니다.

체포될 수 있다는 심리적 압박감에 소스 코드, 인프라 등을 판매 후 사라지거나

공격 행위를 중단하는 사례도 존재하는데요. 실제로 국제 수사 기관의 공조를

통해 오랜 수사를 거쳐 체포되는 경우도 많아졌습니다.

대표적으로는

2020년 이후 올해까지 가장 활발한 활동을 보인 LockBit 그룹이 있습니다.

LockBit 그룹으로 인해 약 1,500일 동안 2,790개 이상의 피해자가 발생했는데요.

국제 수사 기관의 공조 작전을 통해 올해 초 인프라가 잠시 중단되고 일부

관계자가 체포되기도 했습니다. 5일 만에 활동을 재개했지만, 수사 기관의

압박으로 인해 피해자를 게시하는 횟수가 크게 감소하고, 많은 계열사가 이탈한

것으로 확인됩니다.

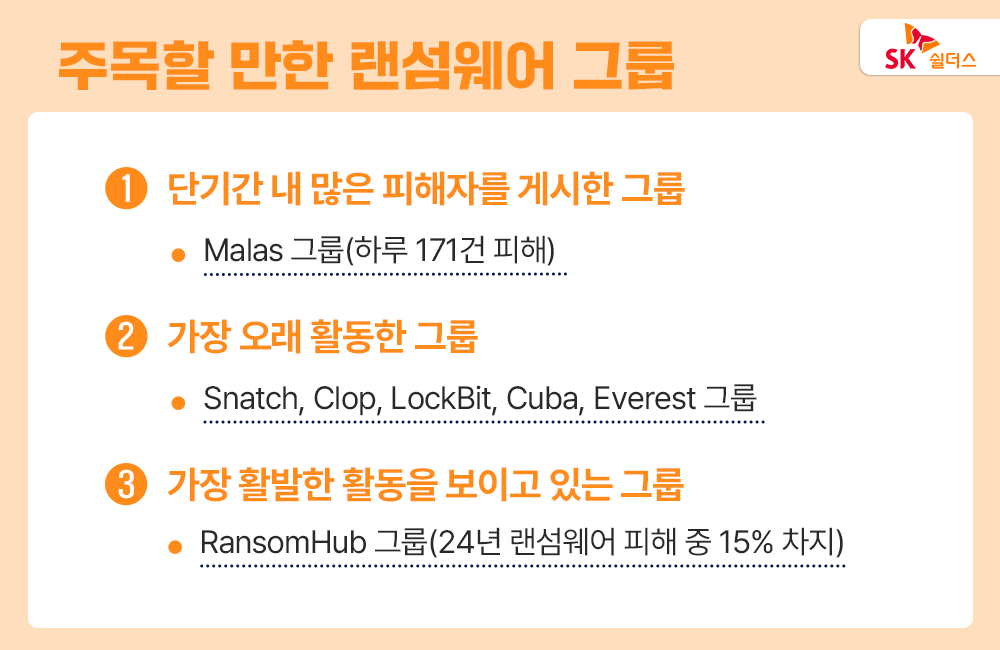

다음으로 단기간에 많은 피해자를 유발하거나, 가장 활발한 활동을 보이는 등 주목할 만한 활동을 보이는 랜섬웨어 그룹의 3가지 형태를 알아보겠습니다.

1️⃣ 단기간 내 많은 피해자를 게시한 그룹

짧은 시간에 가장 많은 피해자를

게시한 그룹은 Malas 그룹으로, 하루 동안 무려 171건의 피해자를 게시하기도

했습니다.

2️⃣ 가장 오래 활동한 그룹

가장 오래 활동한 그룹은 Snatch, Clop, LockBit,

Cuba, Everest 그룹 등이 있습니다. Snatch, Cuba 랜섬웨어 그룹은 최근 활동

이력이 없으며,LockBit과 Clop, Everest 그룹은 최근 게시되는 피해자가 줄고

있어 영향력이 감소한 것으로 보입니다.

3️⃣ 가장 활발한 활동을 보이고 있는 그룹

과거에는 LockBit의 피해자가 가장

많았다면, 올해 6월부터는 RansomHub 그룹이 가장 위협적으로 평가받고 있습니다.

RansomHub는 올해 2월에 등장했음에도 2024년 전체 랜섬웨어 피해 중 15%를

차지할 정도로 활발한 활동을 보이고 있는데요. 이들은 미국의 통신 회사

‘FrontierCommunications’를 공격해 75만 명의 개인정보를 유출했으며 국내

기업도 한차례 공격한 이력이 있습니다.

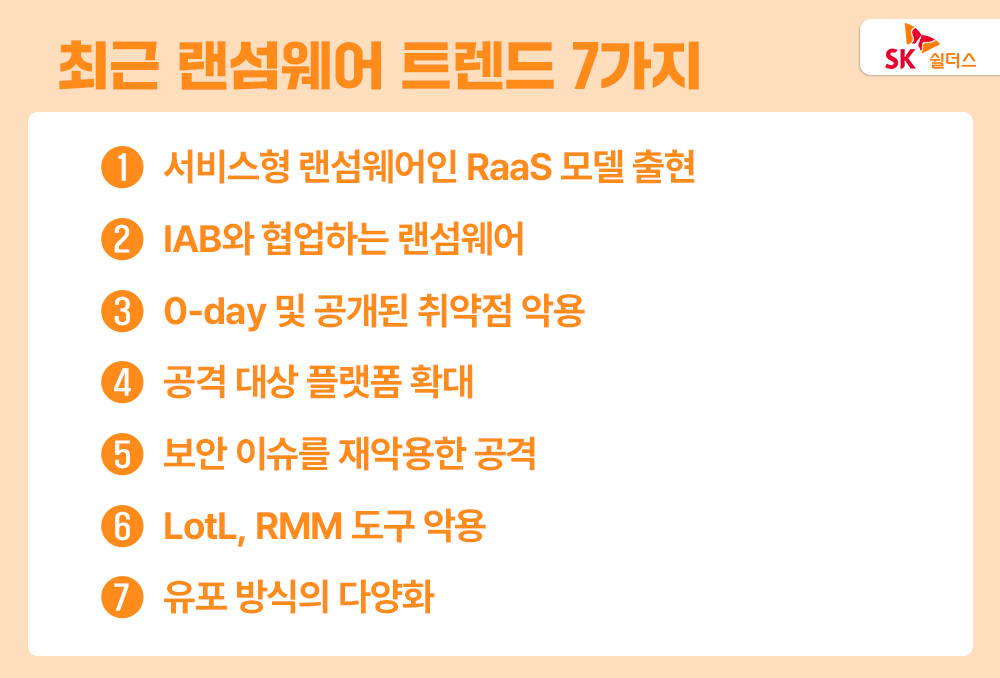

랜섬웨어의 최근 활동 양상을 보면 트렌드는 크게 7가지로 나눠볼 수 있습니다.

1️⃣ 서비스형 랜섬웨어RaaS(Ransomware-as-a-Service) 모델 출현

과거 랜섬웨어 그룹은 전문성을 강조한 공격으로 고착화된 전략과 전술을 사용하는 것이 일반적이었습니다. 기술력을 지닌 랜섬웨어 그룹들은 점차 대형 그룹으로 성장했으며, 수익창출을 위해 서비스형 랜섬웨어인 RaaS(Ransomware-as-a-Service) 모델을 제공하게 되었습니다.

2️⃣ IAB와 협업하는 랜섬웨어

기업처럼 조직화된 랜섬웨어 그룹은 IAB에게 침투 방법 및 계정을 구매해 랜섬웨어 공격을 수행하는 모습이 확인되었습니다.

3️⃣ 0-day 및 공개된 취약점 악용

기술적 역량이 충분한 그룹은 랜섬웨어 공격을 위한 침투 방법으로 0-day취약점을 모색했으며, 최근에는 0-day 취약점을 직접 찾지 않고 공개된 취약점을 악용한 공격이 다수 발생하고 있습니다.

4️⃣ 공격 대상 플랫폼 확대

윈도우 운영체제를 대상으로 공격이 이뤄지고 있는 가운데, ESXi 서버나리눅스/유닉스 등의 플랫폼으로 공격 범위를 늘리고 있습니다.

5️⃣ 보안 이슈를 재악용한 공격

랜섬웨어 그룹은 가짜 윈도우 업데이트 같은 이슈를 악용해 랜섬웨어를 퍼트리는 등, 보안 이슈를 통해 불특정 다수를 공격하는 형태로 공격을 일삼고 있습니다.

6️⃣ LotL(Living Off the Land), RMM(Remote Monitoring andManagement) 도구 악용

공격자는 탐지 회피를 위해 시스템에 존재하는 도구, 정상적인소프트웨어, 원격 연결 관리 도구 등을 악용하고, 이를 통해 랜섬웨어 공격을 수행하고 있습니다.

7️⃣ 유포 방식의 다양화

MS Office의 매크로 기능을 악용해 사용자가 매크로를 실행하도록 유도하거나, 설치 패키지 파일(.msi), 악성 링크 파일(.lnk), 윈도우 도움말 파일(.chm) 등을 이용해 랜섬웨어를 유포하고 있습니다.

랜섬웨어 그룹은 여러 산업 분야에 걸쳐서 공격을 수행하며, 그로 인한 피해는 꾸준히 증가하고 있습니다. 초기 랜섬웨어는 복구를 빌미로 단순히 금전을 요구한 반면, 최근 그 기법이 점차 발전하고 있는데요. 최근에는 개인 정보나 기밀 문서를 탈취한 뒤 해킹 포럼에서 판매하거나, 데이터 유출을 빌미로 금전적 이득을 취하는 2중 협박으로 발전했습니다. 이에 더해 서비스를 마비시키는 DDoS 공격 등 다양한 방법으로 피해자들을 3중 협박하는 모습도 보입니다.

이외에도 단계별 랜섬웨어 전략, TTPs 단계별 사용 도구 분석, 단계별 랜섬웨어 전략 Mitigation 등의 심층적인 내용이 더 궁금하다면 보고서 전문을 확인해 보세요!

'Ransomware Arsenal: 주요 랜섬웨어 전략과 대응 전략' 자세히 읽기

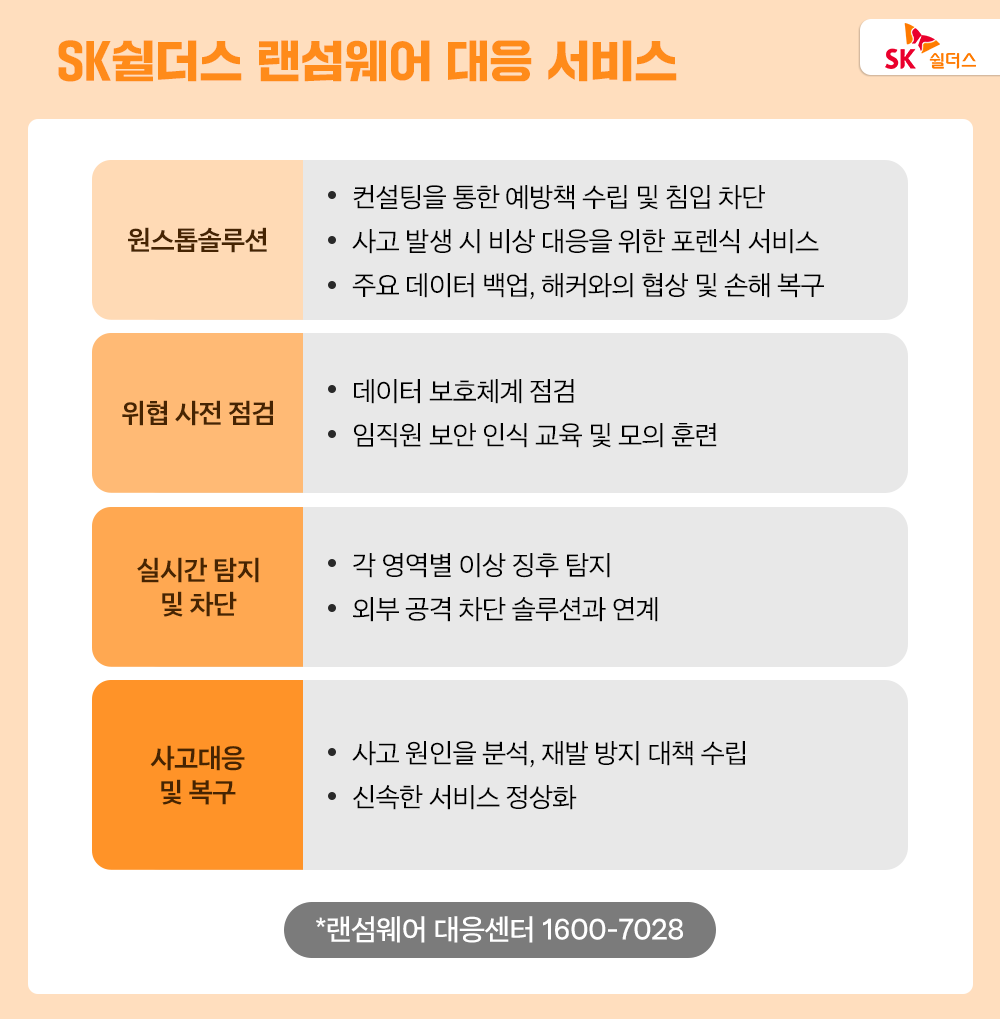

SK쉴더스는 트렌드마이크로, 지니언스, 맨디언트, 베리타스, 캐롯손해보험, 법무법인 화우 등 총 7개 기업으로 구성된 민간 랜섬웨어 대응 협의체인 KARA(Korean AntiRansomware Alliance, 카라)는 랜섬웨어 최신 트렌드, 피해 실태 등을 담은 KARA 랜섬웨어 동향 보고서를 분기마다 발간하며 랜섬웨어에 대비할 수 있는 예방 활동을 펼치고 있습니다.

또한 사고 접수, 대응, 복구, 대책까지 랜섬웨어 원스톱 솔루션을 제공하는 SK쉴더스 랜섬웨어 대응센터(1600-7028)를 운영하고 있습니다. SK쉴더스 랜섬웨어 대응센터를 통해 고도화되는 랜섬웨어 공격을 예방해 보세요!